VeraCrypt használata az adatok titkosításához

- 3123

- 32

- Hegedüs Sándor

2014 -ig a TrueCrypt nyílt forráskód volt a leginkább ajánlott (és igazán magas színvonalú) az adatok és a lemezek titkosításához, de a fejlesztők azt mondták, hogy nem volt biztonságos, és bekapcsolta a program munkáját. Később az új fejlesztői csapat folytatta a projektet, de már az új név alatt - VeraCrypt (elérhető a Windows, Mac, Linux számára).

Ingyenes VeraCrypt program használatával a felhasználó valós időben megbízható titkosítást végezhet a lemezeken (ideértve a rendszerlemez vagy a flash meghajtó tartalmának titkosítását) vagy a fájlkonténerekben). Ez a VeraCrypt -re vonatkozó utasítások - részletesen a program különféle titkosítási célokra történő felhasználásának fő szempontjairól. Megjegyzés: A Windows System lemezhez jobb lehet, ha a BitLocker beépített titkosítást használja.

Megjegyzés: Az Ön felelőssége alapján elvégzi az összes intézkedést, a cikk szerzője nem garantálja az adatok biztonságát. Ha Ön kezdő felhasználó, azt javaslom, hogy ne használjon programot egy számítógépes rendszerlemez vagy egy külön szakasz titkosítására, amelyek fontos adatokkal vannak (ha nem áll készen az összes adathoz való hozzáférés véletlen elvesztésére), akkor az Ön esetében a legbiztonságosabb lehetőség a létrehozás. titkosított fájltartályok, amelyeket később a vezetésben írnak le.

A veraCrypt telepítése számítógépre vagy laptopra

Ezután figyelembe veszik a VeraCrypt for Windows 10, 8 és a Windows 7 verzióját (bár maga a felhasználás szinte azonos lesz a többi operációs rendszernél).

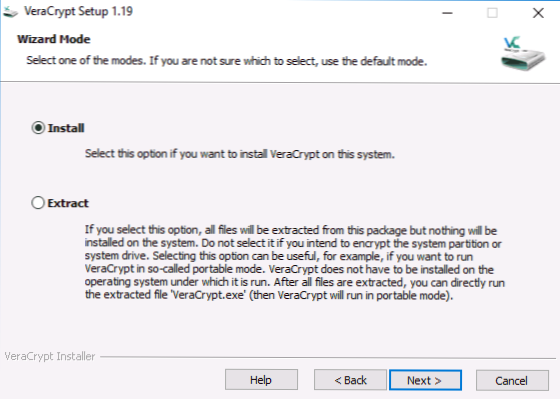

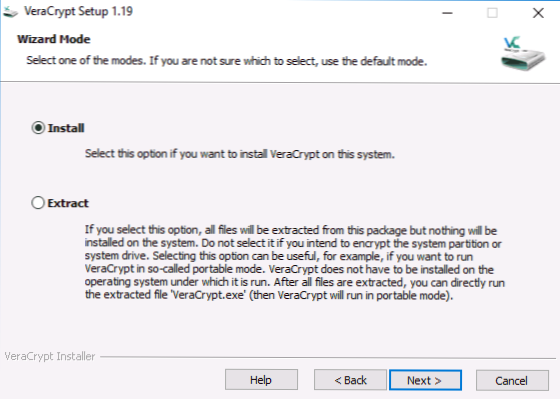

A program telepítőjének megkezdése után (letöltheti a VerACrypt -t a hivatalos webhelyről https: // veraCrypt.Kodeplex.Com/ ) Választási lehetőséget kínálnak - telepíts vagy kivonhat. Az első esetben a programot egy számítógépre telepítik, és integrálják a rendszerbe (például a titkosított konténerek gyors csatlakoztatásához, a rendszer szakasz titkosításának lehetősége érdekében), a másodpercben egyszerűen kicsomagolják a lehetőséget. hordozható programként való felhasználás.

A következő telepítési lépés (ha a telepítési elemet választja) általában nem igényel semmilyen műveletet a felhasználótól (az alapértelmezett beállítások beállítva - telepítse az összes felhasználót, adjon hozzá címkéket az indításhoz és az asztalhoz, társítson a fájlokat a kiterjesztéssel .HC Veracrypt -szel).

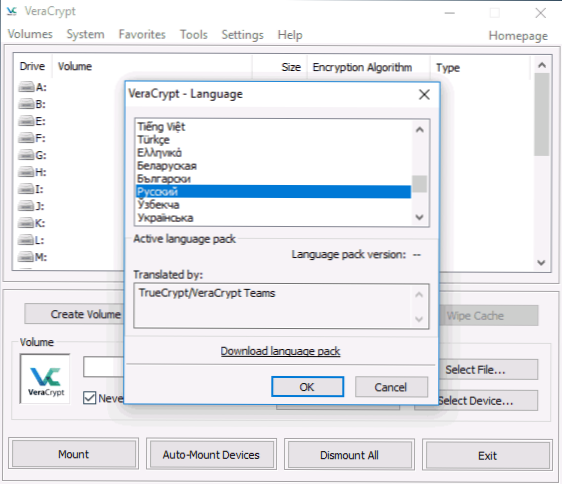

Közvetlenül a telepítés után javaslom a program indítását, lépjen a Beállítások - Nyelvi menübe, és válassza ki az orosz nyelvet ott (mindenesetre nem lépett be automatikusan).

VeraCrypt használati utasítások

Mint már említettük, a VeraCrypt használható titkosított fájltartályok létrehozásához (külön fájl kiterjesztéssel .HC, amely a szükséges fájlokat titkosított formában tartalmazza, és szükség esetén a rendszerbe külön lemezként felszerelve), a rendszer titkosítását és a hagyományos lemezeket.

Leggyakrabban a bizalmas adatok tárolására szolgáló első titkosítási lehetőséget használjuk, kezdjük vele.

Titkosított fájltartály létrehozása

A titkosított fájltartály létrehozásának eljárása a következő lesz:

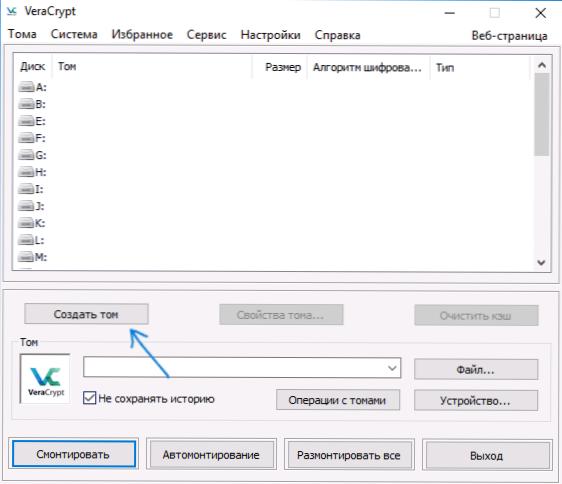

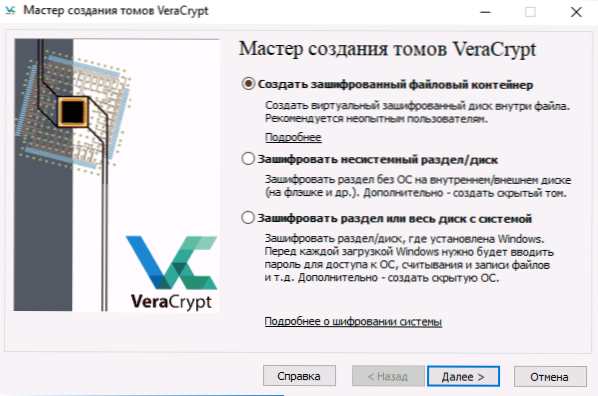

- Kattintson a "Tom létrehozása" gombra.

- Válassza a "Titkosítási fájltartály létrehozása" lehetőséget, majd kattintson a "Tovább" gombra.

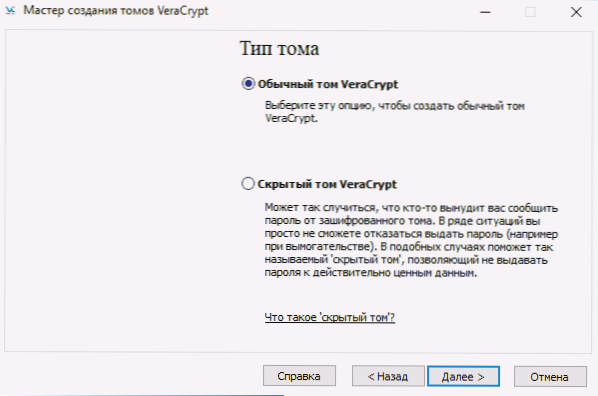

- Válassza ki a vraacrypt "rendes" vagy "rejtett" kötetét. A rejtett kötet egy speciális terület a szokásos hangerő -veraCrypt -en belül, míg két jelszó van telepítve, az egyik a külső kötetre, a második - a belsőre. Ha arra kényszerül, hogy megmondja a külső kötet jelszavát, akkor a belső kötetben szereplő adatok nem lesznek elérhetők, és ugyanakkor nem lehet meghatározni, hogy van -e egy rejtett kötet is, hogy van -e egy rejtett kötet is. A következők egy egyszerű kötet létrehozásának lehetősége.

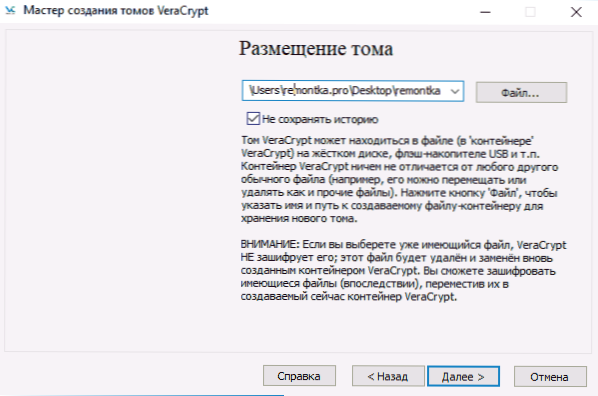

- Jelezze meg azt az utat, ahol a VeraCrypt Container fájlt tárolja (számítógépen, külső meghajtón, hálózati lemezen). Megadhatja a fájl bármilyen felbontását, vagy egyáltalán nem jelzi, de a VeraCrypt -hez társított „helyes” kiterjesztés - .HC

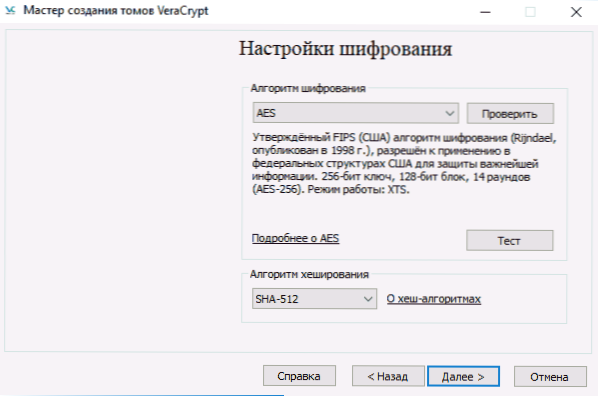

- Válassza ki a titkosítás és a hash algoritmust. A fő itt a titkosítási algoritmus. A legtöbb esetben az AES elegendő (és ez észrevehetően gyorsabb lesz, mint más lehetőségek, ha a processzor támogatja az AES titkosítási hardverét), de egyszerre használhat több algoritmust (több algoritmus szekvenciális titkosítása) megtalálható a Wikipedia -n (oroszul).

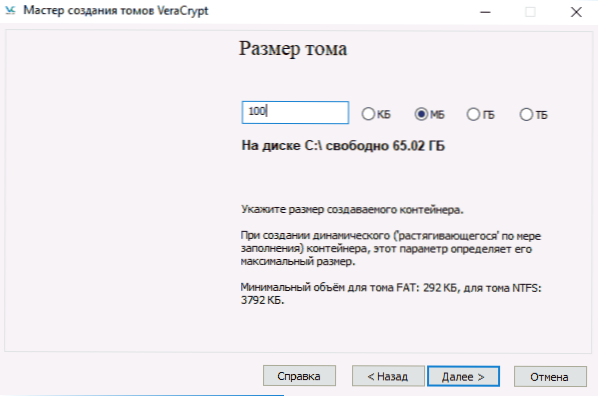

- Állítsa be a létrehozott titkosított tartály méretét.

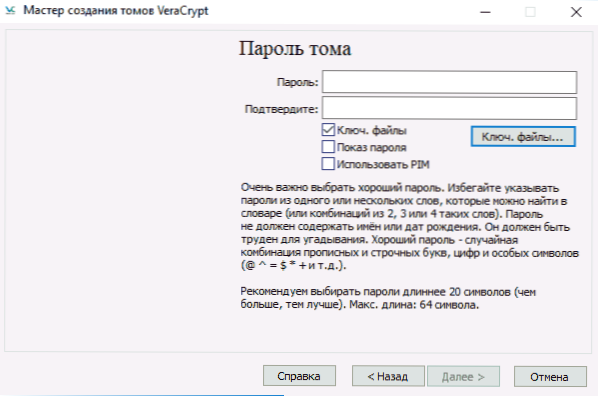

- Jelölje meg a jelszót, amelyet a Jelszó hozzárendelési ablakban bemutatott ajánlások követnek. Ha szükséges, akkor bármilyen fájlt jelszó helyett beállíthat (pont "gomb. Fájlok "használják kulcsként, intelligens kártyák használhatók), azonban ha ez a fájl elveszik vagy megsérül, akkor nem fog működni az adatok eléréséhez. A "PIM használata" tétel lehetővé teszi a "személyes iterációs szorzó" beállítását, amely közvetlenül és közvetett módon befolyásolja a titkosítás megbízhatóságát (ha a PIM jelzi, akkor azt a kötet jelszó mellett be kell vezetni, t.E. A hackelés bonyolultabb).

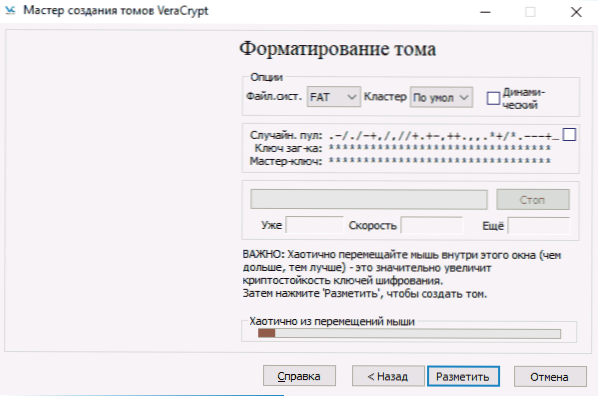

- A következő ablakban állítsa be a hangerő -fájlrendszert, és egyszerűen mozgassa az egérmutatót az ablakon keresztül, amíg az ablak alján lévő haladás vonal meg nem tölti (vagy nem válik zöldre). Összegezve, kattintson a "Mark" gombra.

- A művelet befejezése után egy üzenetet fog látni, amelyet Tom Veracrypt sikeresen létrehozott, csak kattintson a következő ablakban a „Kilépés” gombra.

A következő lépés a létrehozott kötet használatának felhasználása, ehhez:

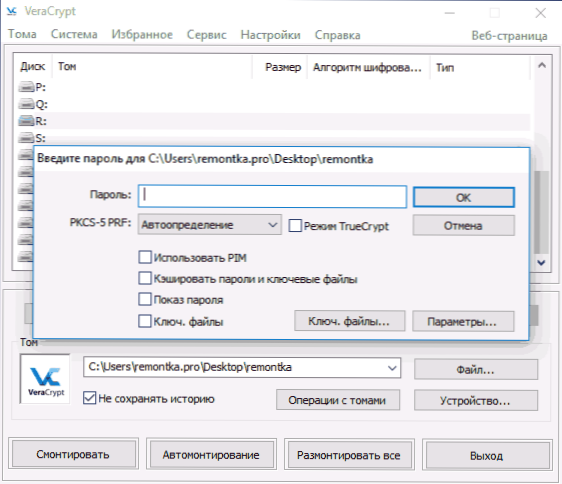

- A "Tom" szakaszban jelölje meg a létrehozott fájlkonténer elérési útját (a "Fájl" gomb megnyomásával) válassza ki a betű betű betűjét a listából, majd kattintson a "Mount" gombra.

- Jelezze meg a jelszót (szükség esetén adjon meg kulcsfájlokat).

- Várja meg a hangerő -tartó végét, amely után VeraCryptben és a karmester helyi lemeze formájában jelenik meg.

Amikor a fájlokat új lemezre másolják, akkor "menet közben" titkosítják őket, és visszafejtik őket, amikor hozzáférnek hozzájuk. A munka végén válassza ki a VeraCrypt hangerőt (lemezlevelet), és kattintson a "Break" gombra.

Megjegyzés: Ha szeretné, a "Mount" helyett nyomja meg az "Automoning" gombot, hogy a jövőben a titkosított kötet automatikusan csatlakozik.

Lemez titkosítás (lemezrész) vagy flash meghajtó

A lemez, a flash meghajtó vagy más meghajtó (nem -rendszeres) titkosításának lépései ugyanazok lesznek, de a második lépésben az eszköz kiválasztása után ki kell választani a "Nem szisztematikus szakasz/lemez titkosítása" elemet. A lemez formázva van vagy titkosítva a meglévő adatokkal (több időbe telik).

A következő különböző pillanat a titkosítás utolsó szakaszában van, ha a „lemez formátumát” kiválasztja, meg kell jelölnie, hogy több mint 4 GB -os fájlt használnak -e a létrehozott TOM -on.

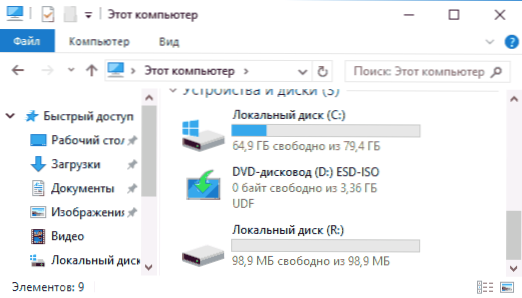

Miután a kötet titkosítva van, utasításokat kap a lemez további használatához. Nem lesz hozzáférés az előző levélhez, az Autoomation konfigurálására van szükség (ugyanakkor a lemez és a lemez szakaszaihoz elegendő, ha csak az „Auto Monting” gombra kattint, maga a program megtalálja ők) vagy szerelje be ugyanúgy, mint ahogyan azt a fájltartályokhoz írták, de kattintson a "fájl" helyett a "eszköz" gombra, a "fájl" helyett.

Hogyan lehet titkosítani a rendszerlemezt VeraCrypt -ben

A rendszer szakasz vagy a lemez titkosításához az operációs rendszer betöltése előtt a jelszóra van szükség. Legyen nagyon óvatos ennek a funkciónak a használatával - elméletileg olyan rendszert kaphat, amelyet nem lehet betölteni, és az egyetlen kiút a Windows újratelepítése lesz.

MEGJEGYZÉS: Ha a rendszer szakasz titkosításának kezdetén látja az üzenetet: "Úgy tűnik, hogy a Windows nincs telepítve a lemezre, amelyből betöltött" (de valójában ez nem így van) Egy speciális "telepített Windows 10 vagy 8, egy szakaszban titkosított EFI -vel és titkosítási VeraACrypt System Lems nem fog működni (a cikk elején a Bitlocker már ajánlott erre a célra), bár egyes EFI rendszerek titkosításához sikeresen működik.

A rendszerlemez titkosítása ugyanúgy, mint egy egyszerű lemez vagy szakasz, a következő pontok kivételével:

- A rendszerszakasz titkosításának kiválasztásakor a harmadik szakaszban a választást javasolják - titkosítsák a teljes lemezt (fizikai HDD vagy SSD), vagy csak a lemez rendszerszakaszát.

- Az egyetlen betöltés kiválasztása (ha csak egy operációs rendszer van telepítve) vagy többszörösen bepillantás (ha több van).

- A titkosítás előtt felkérjük Önt, hogy hozzon létre egy helyreállítási lemezt a VeraCrypt Bootloader károsodása esetén, valamint a Windows betöltésével kapcsolatos problémákkal a titkosítás után (letöltheti a helyreállítási lemezt, és teljesen megfejtheti a részt, és az eredeti állapotába hozza az eredeti állapotába. ).

- Javasoljuk, hogy válasszon egy tisztítási módot. A legtöbb esetben, ha nem tárolja a nagyon szörnyű titkokat, csak válassza ki a "nem" tételt, akkor ez jelentősen megtakarít időt (órányi idő).

- A titkosítás előtt egy teszt befejeződik, lehetővé téve a VeraaCrypt számára, hogy "megbizonyosodjon arról, hogy minden rendben fog működni.

- Fontos: A "Teszt" gomb megnyomását követően nagyon részletes információkat kap arról, hogy mi fog történni a következőkben. Nagyon óvatosan javaslom, hogy olvassa el mindent.

- Az OK megnyomása után, és az újraindítás után be kell írnia egy adott jelszót, és ha minden sikeresen ment, a Windows beírása után egy üzenetet fog látni, amelyet a titkosítás átadott, és minden, ami még meg kell tennie, az az, hogy rákattint a „titkosítás” gombra. És várja meg a titkosítási folyamat befejezését.

Ha a jövőben a rendszerlemez vagy a szakasz teljes megfejtése, akkor válassza ki a "rendszer" - "A VeraAcrypt menüben" tartósan megfejti a rendszert/lemezt ".

további információ

- Ha több operációs rendszert használ a számítógépen, akkor a vraacrypt használatával rejtett operációs rendszert (menü - rendszer - rejtett operációs rendszer létrehozása) létrehozhat, hasonlóan a fent írt rejtett kötethez.

- Ha a kötetek vagy lemezek nagyon lassan vannak felszerelve, megpróbálhatja felgyorsítani a folyamatot egy hosszú jelszó (20 vagy annál több karakter) és egy kis PIM (5-20-on belüli) beállításával).

- Ha a rendszer szakasz titkosításában valami szokatlanul történik (például több telepített rendszerrel, a program csak magányos betöltést kínál, vagy egy üzenetet lát, hogy a Windows a lemezen van, ahol a bootloader van) - azt javaslom, hogy ne kísérletezzen (ha nem Nincs kész arra, hogy minden lemez tartalmát elveszítse a gyógyulás lehetősége nélkül).

Ennyi, sikeres titkosítás.

- « Hogyan lehet látni információkat a Windows 10 bejáratáról

- Hiba dpc_watchdog_vilation a Windows 10 -ben, és hogyan lehet megjavítani »